Was ist ISO 27001? Informationssicherheit einfach erklärt | DICIS AG

Was ist ISO 27001?

ISO 27001 ist eine internationale Norm für Informationssicherheitsmanagementsysteme, mit denen Organisationen (Unternehmen, Verbände, Vereine, Behörden etc.) alle Anforderungen des Datenschutzes und der Informationssicherheit zuverlässig umsetzen. Es folgt den gleichen Grundsätzen, die auch Qualitätsmanagementsysteme wie ISO 9001 folgen, der so genannten „High Level Structure“ der ISO-Normfamilie. Managementsysteme nach ISO 27001 sind im Rahmen einer ISO-Zertifizierung zertifizierbar. In diesem Artikel lernen Sie die Anforderungen von ISO 27001 kennen.

Warum gibt es ISO 27001?

Informationssicherheit und Datenschutz gehören zu den wichtigsten Themen für Organisationen, die sich im Rahmen der Digitalisierung und der digitalen Transformation professionalisieren wollen und müssen. ISO 27001 liegt eine einfache Philosophie zugrunde: Informationssicherheit und Datenschutz dürfen kein Zufall sein. Es muss feste Regeln dafür geben,

- wer beispielsweise neue Nutzer*innen anlegen darf,

- wer ihre Rollenrechte verwaltet,

- welche konkreten Verhaltensrichtlinien Nutzer*innen von IT-Systemen zu beachten haben,

- in welchen Abständen und mit welchen Methoden die IT-Sicherheit überprüft wird etc.

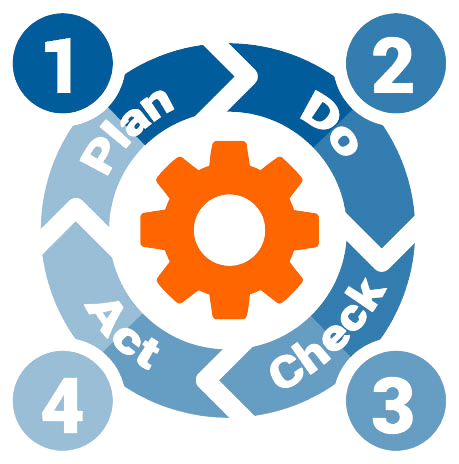

ISO 27001 folgt der aus dem Qualitätsmanagement bekannten Logik des PDCA-Zyklus: Plan, Do, Check, Act. Zu Deutsch: Planen, Umsetzen, Messen und Verbessern.

Der PDCA-Zyklus ist auch aus anderen Managementsystemen wie dem Qualitätsmanagement bekannt. Auch die Struktur von ISO 27001 ähnelt der von ISO 9001. Deshalb lassen sich Managementsysteme aus den Bereichen Qualität, Umweltschutz oder Informationssicherheit sehr gut in Form integrierter Managementsysteme zusammenfassen.

Die DICIS® AG bietet eine moderne Lösung zur ISO 27001 Zertifizierung, mit der sich der Aufwand deutlich reduzieren lässt. Mithilfe eines KI-Assistenten kann die gesamte Dokumentation innerhalb weniger Stunden erstellt werden – statt wie bisher in mehreren Wochen.

Unternehmen können die Lösung 30 Tage kostenlos testen und sich Schritt für Schritt zur Zertifizierung führen lassen.

Wie ist ISO 27001 aufgebaut?

ISO 27001 folgt der sogenannten High Level Structure und ist ähnlich aufgebaut wie ISO 9001 oder ISO 14001. Die eigentlichen Anforderungen stehen in den Kapiteln 4 bis 10. Zusätzlich gibt es einen Annex mit 93 Maßnahmen, die Sie umsetzen oder begründen müssen, um Informationssicherheit vollständig abzudecken.

Die Norm ist so aufgebaut, dass Sie einfach Schritt für Schritt vorgehen können. Sie beginnen damit, Ihr Unternehmen zu verstehen, legen Regeln fest und sorgen dafür, dass im Alltag sicher gearbeitet wird. Danach prüfen Sie regelmäßig, ob alles funktioniert, und verbessern Ihr System.

Die folgende Übersicht zeigt Ihnen ganz einfach, was Sie in jedem Kapitel konkret tun müssen:

| Kapitel | Was Sie in diesem Kapitel konkret tun müssen |

|---|---|

| Kapitel 4 – Kontext | Überlegen Sie: Welche Daten sind wichtig? Was kann passieren? Wo setzen Sie Ihr Sicherheitssystem ein? |

| Kapitel 5 – Führung | Sorgen Sie dafür, dass das Thema wichtig ist und alle wissen: Daten müssen geschützt werden. |

| Kapitel 6 – Planung | Überlegen Sie: Was kann schiefgehen und wie verhindern wir das? |

| Kapitel 7 – Unterstützung | Stellen Sie sicher, dass Ihre Mitarbeiter wissen, was sie tun sollen und die richtigen Mittel haben. |

| Kapitel 8 – Betrieb | Legen Sie fest, wie im Alltag sicher mit Daten gearbeitet wird. |

| Kapitel 9 – Bewertung | Schauen Sie regelmäßig: Funktioniert das alles oder gibt es Probleme? |

| Kapitel 10 – Verbesserung | Wenn etwas nicht gut läuft, verbessern Sie es Schritt für Schritt. |

| Annex A – Maßnahmen | Setzen Sie konkrete Schutzmaßnahmen um: Regeln, Schulungen, Zugang sichern und IT schützen. |

Die DICIS® AG hat einen innovativen und besonders einfachen Weg zur ISO 27001 Zertifizierung entwickelt – speziell für kleine Unternehmen. Statt komplexer Projekte und wochenlanger Vorbereitung nutzen Sie ein KI-gestütztes Tool, das Sie Schritt für Schritt durch die Umsetzung führt.

Durch gezielte Fragen erkennt das System automatisch die relevanten Anforderungen und erstellt die notwendige Dokumentation in kurzer Zeit. Die Zertifizierung erfolgt anschließend effizient über ein Online-Audit.

So wird eine ISO 27001 Zertifizierung deutlich einfacher und schneller. Sie können sofort loslegen und das Zertifizierungstool jetzt 30 Tage kostenlos testen.

Was muss ich in ISO 27001 Kapitel 4.1. (Kontext der Organisation) umsetzen?

In Kapitel 4.1. schafft ISO 27001 die Grundlage dafür, dass ein Informationssicherheitsmanagementsystem überhaupt implementiert werden kann. Organisationen erstellen dazu eine Liste von internen und externen Themen, die relevant sind.

- Interne Themen: Hier geht es darum, sich mit allen Bereichen auseinanderzusetzen, in denen Informationssicherheit eine Rolle spielt. Beispielsweise: Sicherung des WLAN, Sicherheit von Produktionsanlagen, Daten- und Informationssicherheit im Homeoffice von Beschäftigten etc.

- Externe Themen: Hier werden äußere Einflussfaktoren auf Informationssicherheit betrachtet. Erstellen Sie eine Liste von den Themen, die für Sie und Ihr Informationssicherheitsmanagementsystem relevant sind. Beispielsweise datenschutzrechtliche Neuerungen, Sicherheitsupdates für Ihre eingesetzte Software, Berichte über Angriffsstrategien von Cyberkriminellen oder innovative Sicherheitstechnologien.

ISO 27001 macht keine Vorgaben darüber, welche internen und externen Themen Sie beobachten und analysieren müssen. Es ist am Ende eine Frage der Relevanz. Im Kern ist es aber ganz einfach. Sie müssen klären, welche potenziellen Bedrohungen existieren, welche Vorgaben Sie beachten müssen und welche Bereiche Ihrer Organisation davon betroffen sind.

Welche Interessengruppen (so genannte „interessierte Parteien“) sind für ISO 27001 relevant?

Wenn es um Informationssicherheit geht haben unterschiedliche Gruppen unterschiedliche Interessen.

- Eigentümer und Investoren suchen nach einem bestmöglichen Schutz ihres eingesetzten Kapitals, achten dabei jedoch auf die Wirtschaftlichkeit einer Lösung.

- Beschäftigte erwarten, dass eingesetzte Lösungen

- einfach zu bedienen sind und

- ihre Produktivität nicht einschränken.

- Der Betriebsrat möchte sicherstellen, dass Aufzeichnungen über Aktivitäten von Beschäftigten nur zu dem Zweck verarbeitet werden, zu dem sie erhoben wurden.

- Kunden und Kundinnen möchten Klarheit darüber haben, wie ihre Daten verarbeitet werden und wie ihre Informationen geschützt sind.

Es ließen sich noch unzählige weitere Interessensgruppen aufzählen. ISO 27001 verlangt von Organisationen, dass sie sich aktiv mit den unterschiedlichen Interessen auseinandersetzen und mögliche Spannungsfelder erkennen, die beim Management von Informationssicherheit bestehen.

Wie lege ich den Anwendungsbereich (Kapitel 4.3) von ISO 27001 fest?

Entgegen einer weit verbreiteten Annahme muss ISO 27001 nicht automatisch für eine gesamte Organisation implementiert werden. Es ist sogar denkbar, dass Sie ISO 27001 nur für wenige Prozesse umsetzen, beispielsweise für alle Abläufe und Tätigkeiten rund um den Einsatz eines CRM-Systems (Customer Relationship Managementsystem). Deshalb ist es erforderlich, den Anwendungsbereich von ISO 27001 klar zu definieren.

Was muss ich in Kapitel 4.4 (Das Informationssicherheitsmanagementsystem) tun?

Dieses Kapitel ist die Konkretisierung von 4.3. Welche Prozesse und Abläufe umfasst Ihr ISMS? Erstellen Sie eine Liste aller relevanten Prozesse und Abläufe, die für Ihr ISMS relevant sind. Es gibt klassische Standardabläufe, die praktisch jede Organisation betreffen: beispielsweise

- das Anlegen und Löschen interner Nutzer*innen,

- die Ausweitung oder Beschränkung von Zugangsrechten

- sowie den Ablauf bei vom Management erkannten Sicherheitsmängeln.

Hier fordert ISO 27001 klare Prozesse und Abläufe. Mit dem digitalen Informationssicherheitsmanagementsystem der Innolytics AG können Sie diese Anforderungen schnell und einfach erfüllen.

Was verlangt ISO 27001 von der Führung? (Kapitel 5.1)

Führungskräften kommt innerhalb von Organisationen eine besondere Rolle zu. Sie sind dafür verantwortlich, Informationssicherheit in allen Bereichen der täglichen Arbeit zu berücksichtigen. Sie sind diejenigen, die Informationssicherheitsziele definieren, Maßnahmen erarbeiten, um diese umzusetzen und Beschäftigte dabei zu unterstützen die notwendigen Kompetenzen zu erwerben. Kapitel 5.1. listet explizit die Anforderungen an Führungskräfte in Organisationen auf.

Welche Rollen und Verantwortlichkeiten (Kapitel 5.2) gibt es bei ISO 27001?

ISO 27001 verlangt, wie alle Managementsysteme, dass es für bestimmte Aufgaben feste Verantwortlichkeiten und Zuständigkeiten gibt. Wie diese im Einzelnen aussehen, ist in der Norm nicht explizit vorgeschrieben. Wichtig ist jedoch, dass Rollen und Verantwortlichkeiten konkret benannt werden. Es genügt also nicht, lediglich allgemein darauf hinzuweisen, dass sich beispielsweise eine bestimmte Abteilung Gedanken über Informationssicherheit machen soll. In einem Informationssicherheitsmanagementsystem (ISMS) werden konkrete Personen oder Funktionen benannt.

Welche Kompetenzen brauchen Beschäftigte im Hinblick auf Informationssicherheit? (Kapitel 7.3.)

Organisationen müssen sicherstellen, dass die zuständigen Personen über das notwendige Know-how verfügen, um Ihren Aufgaben gerecht zu werden. Im Kern eine sehr logische Anforderung. Was bringt es, wenn Organisationen Ziele für die Informationssicherheit festlegen, Maßnahmen erarbeiten und Verantwortliche benennen, aber dann niemand über das notwendige Fachwissen verfügt, um dies auszuführen?

Was heißt Informationssicherheitsbeurteilung? (Kapitel 8.2.: Risikoanalyse und -beurteilung)

ISO 27001 fordert von Unternehmen, dass sie ihre eigene IT-Infrastruktur (dazu gehören nicht nur interne Netzwerke und Geräte, die mit dem Internet verbunden sind, sondern auch Smartphones von Beschäftigten und sogar der Heimarbeitsplatz im Homeoffice) regelmäßig überprüfen. Alles kann zum Einfallstor für Cyberkrimielle werden. Und stellt damit ein Sicherheitsrisiko dar.

ISO 27001 schreibt keine spezifische Form einer Risikoanalyse vor. Jedoch gibt es Sicherheitskriterien, die in der Norm aufgelistet werden. Zudem gibt es Standards wie beispielsweise den BSI-Standard die mit ISO 27001 kompatibel sind.

Welche Audits zur Informationssicherheit verlangt ISO 27001 (Kapitel 9.2)

Interne Audits sind eine zentrale Anforderung von Managementsystemen wie beispielsweise einem Qualitätsmanagementsystem nach ISO 9001:2015. Worum geht es dabei?

- Audits sind interne Überprüfungen, die geplant und durchgeführt werden müssen.

- Dahinter steckt die Philosophie: Wenn man nicht regelmäßig und geplant etwas überprüft, gerät es irgendwann aus dem Fokus und schließlich in Vergessenheit.

- Genau diese Form von Nachlässigkeit ist es aber, die letztlich Angriffsrisiken erhöht und in der Folge zu Schäden führen kann.

ISO 27001 schreibt nicht vor, in welcher Form diese Audits durchgeführt werden sollen. Dafür gibt es die Spezialnorm ISO 19011 (Auditierung von Managementsystemen), die bestimmte Kriterien vorsieht. Die wichtigsten sind die Fachkompetenz interner Auditor*innen sowie die Unabhängigkeit. Eigentlich selbstverständliche Anforderungen: Was hilft ein geschönter Audit, bei dem Sicherheitsrisiken – z.B. aus unternehmenspolitischen Gründen – nicht aufgedeckt werden, wenn dadurch Schwachstellen für mögliche Angriffe auf die Informationssicherheit bestehen bleiben?

Wie muss ich Informationssicherheit verbessern? (ISO 27001 Kapitel 10.1)

ISO 27001 liegt – wie allen zertifizierbaren Normen der ISO-Familie- die Philosophie des „aus Fehlern Lernens“ zugrunde. Kapitel 10.1. legt deshalb einen verbindlichen Umgang mit erkannten Schwachstellen und Sicherheitsmängeln fest. Sie sollen dazu dienen, das Gesamtsystem zu verbessern.

Diese Auflistung ist nicht vollständig. Sie wird in der Praxis durch Sicherheitskriterien ergänzt. Doch sie gibt einen guten Überblick darüber, wie das Managementsystem aufgebaut ist und welche Anforderungen an Unternehmen gestellt werden, die eine ISO 27001-Zertifizierung anstreben.